W dzisiejszym świecie efektywne zarządzanie korespondencją to podstawa działania każdej firmy. Jak wybrać rozwiązanie, które łączy prostotę użytkowania z zaawansowanymi funkcjami? Odpowiedzią jest nowoczesny system pocztowy dostosowany do potrzeb biznesowych.

Dostęp do skrzynek e-mail możliwy jest zarówno przez przeglądarkę, jak i aplikacje mobilne. To sprawia, że zarządzanie wiadomościami staje się wygodniejsze niż kiedykolwiek wcześniej. Dodatkowe aliasy pozwalają tworzyć pomocnicze adresy bez konieczności zakładania nowych kont.

Bezpieczeństwo danych to priorytet w przypadku narzędzi do komunikacji. System oferuje mechanizmy chroniące przed phishingiem i spamem, jednocześnie zapewniając intuicyjny interfejs. Dzięki temu nawet mniej zaawansowani użytkownicy szybko opanują wszystkie funkcje.

Zawartość strony

Najważniejsze wnioski

- Zintegrowane rozwiązanie łączące Webmail i aplikacje zewnętrzne

- Możliwość tworzenia aliasów bez dodatkowych kont

- Zaawansowane filtry antyspamowe i antywirusowe

- Intuicyjny panel zarządzania dla administratorów

- Synchronizacja między różnymi urządzeniami w czasie rzeczywistym

Wybór odpowiedniego systemu pocztowego przekłada się na płynność komunikacji w firmie. Warto postawić na rozwiązanie, które rośnie razem z organizacją, oferując elastyczność i skalowalność.

Wprowadzenie do zenbox poczta

Nowoczesne przedsiębiorstwa potrzebują narzędzi, które łączą funkcjonalność z intuicyjnością. Systemy do zarządzania korespondencją stały się kluczowe dla utrzymania płynnej komunikacji w zespole.

Charakterystyka systemu pocztowego

Elastyczny dostęp do skrzynek e-mail realizowany jest przez przeglądarkę lub zewnętrzne programy. Dzięki temu użytkownicy mogą wybrać najwygodniejszą dla siebie formę pracy. Opcja blokady dostępu przez klienty pocztowe zwiększa ochronę wrażliwych danych.

Administratorzy mają do dyspozycji centralny panel. Pozwala on zarządzać wieloma kontami jednocześnie, dostosowując uprawnienia do potrzeb poszczególnych działów.

Korzyści z profesjonalnego zarządzania pocztą

Wdrożenie zaawansowanego systemu przekłada się na lepszą organizację pracy. Zespoły oszczędzają czas dzięki automatycznym filtrom i spójnemu interfejsowi.

Bezpieczeństwo komunikacji to kolejna istotna zaleta. Mechanizmy antyspamowe i możliwość ograniczenia dostępu redukują ryzyko wycieku informacji. To buduje zaufanie zarówno wśród pracowników, jak i klientów.

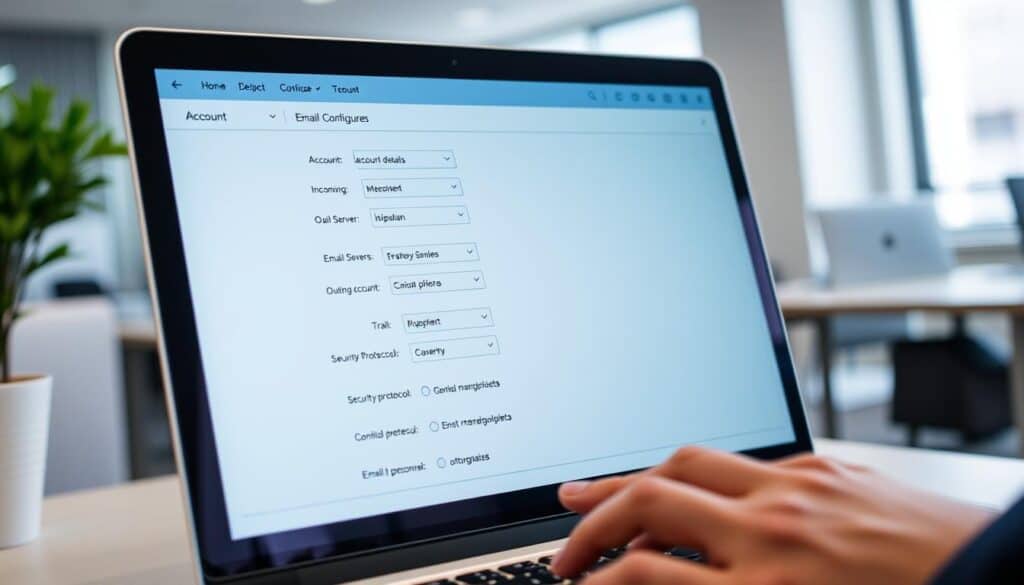

Konfiguracja i ustawienia konta e-mail

Pierwszym krokiem do bezpiecznej i wygodnej pracy z pocztą jest odpowiednie ustawienie konta. Proces ten obejmuje zarówno tworzenie nowych skrzynek, jak i dostosowywanie parametrów bezpieczeństwa.

Tworzenie skrzynki pocztowej oraz aliasów

Nowe konto e-mail zakładasz w kilku prostych krokach. Wystarczy wybrać unikalny adres, ustawić podstawowe parametry i potwierdzić operację. System automatycznie weryfikuje dostępność wybranej nazwy, sugerując alternatywy w przypadku zajętego adresu.

Aliasy to praktyczne rozwiązanie dla osób zarządzających wieloma projektami. Każdy dodatkowy adres przekierowuje wiadomości do głównej skrzynki, eliminując potrzebę logowania do wielu kont.

| Funkcja | Skrzynka główna | Alias |

|---|---|---|

| Logowanie | Wymagane hasło | Brak osobnego dostępu |

| Organizacja | Podstawowy adres | Filtrowanie wg projektu |

| Bezpieczeństwo | Pełne ustawienia | Ograniczone uprawnienia |

Zmiana hasła i aktywacja dwuetapowej weryfikacji

Aktualizacja zabezpiezeń zajmuje mniej niż 3 minuty. W sekcji ustawień konta znajdziesz opcję modyfikacji hasła – wystarczy podać stare i nowe dane logowania.

Dwuetapowa weryfikacja dodaje dodatkową warstwę ochrony. Wybierz między:

- Aplikacją generującą kody (np. Google Authenticator)

- Wiadomością e-mail z jednorazowym kodem

Każde kolejne logowanie będzie wymagać podania nie tylko adresu i hasła, ale także tymczasowego kodu dostępu. To skutecznie chroni przed nieautoryzowanym dostępem do skrzynki.

Obsługa wiadomości oraz zarządzanie tożsamościami

Profesjonalna komunikacja mailowa wymaga spersonalizowanych rozwiązań. System pozwala dostosować każdy element wysyłanych wiadomości do potrzeb firmy i pracowników. Personalizowane podpisy to wizytówka organizacji, która buduje jej wizerunek.

Tworzenie profesjonalnych podpisów

W sekcji ustawień Webmail znajdziesz narzędzie do projektowania podpisów. Wybierz między prostym tekstem a formatowaniem HTML. Druga opcja pozwala dodać:

- Logo firmy

- Kolorowe przyciski z danymi kontaktowymi

- Linki do social mediów

| Typ podpisu | Zalety | Przykładowe zastosowanie |

|---|---|---|

| Tekstowy | Szybka edycja | Wewnętrzna korespondencja |

| HTML | Profesjonalny wygląd | Wiadomości do klientów |

Wielozadaniowość dzięki wielu tożsamościom

Jedna skrzynka może służyć całemu zespołowi. Każdy pracownik otrzymuje własną tożsamość z unikalnym podpisem. Konfiguracja zajmuje 5 kroków:

- Logowanie do panelu

- Przejście do zakładki „Tożsamości”

- Wprowadzenie danych kontaktowych

- Dostosowanie szablonu

- Zapisanie zmian przyciskiem

„System wielokrotnych tożsamości eliminuje chaos w komunikacji zespołowej. Każda osoba działa pod własnym nazwiskiem, zachowując spójność skrzynki”

Funkcja sprawdza się w działach obsługi klienta. Pracownicy mogą odpowiadać na wiadomości z jednolitego adresu, zachowując indywidualny styl komunikacji.

Bezpieczeństwo oraz ochrona konta

Ochrona danych firmowych wymaga kompleksowych rozwiązań. Nowoczesne systemy łączą techniczne zabezpieczenia z intuicyjnymi ustawieniami, pozwalając dostosować poziom ochrony do indywidualnych potrzeb.

Aktywacja zabezpieczeń 2FA w Panelu Klienta

Dwuetapowa weryfikacja to najskuteczniejsza metoda ochrony twojego konta. W Panelu Klienta znajdziesz prosty kreator konfiguracji. Wybierz między:

- Aplikacją autoryzacyjną (np. Microsoft Authenticator)

- Kodami wysyłanymi SMS-em

Każde logowanie będzie wymagać podania dodatkowego kodu. To skutecznie blokuje nieautoryzowane próby dostępu, nawet gdy ktoś pozna twoje hasło.

Ochrona przed spamem i korzystanie z list RBL

System wykorzystuje listy RBL aktualizowane co 5 minut. Automatycznie blokują wiadomości z podejrzanych serwerów. Działają w tle, nie spowalniając pracy.

Filtry antyspamowe uczą się na podstawie zgłoszeń użytkowników. Im więcej osób oznacza wiadomość jako niechcianą, tym szybciej trafia do globalnej bazy zagrożeń.

„Połączenie 2FA i list RBL tworzy podwójną barierę dla cyberprzestępców. To jak sejf z dwoma zamkami – każdy musi zostać otwarty innym kluczem”

Regularne aktualizacje systemu zapewniają ochronę przed najnowszymi zagrożeniami. Możesz sprawdzić statystyki bezpieczeństwa w Panelu Klienta – pokazują liczbę zablokowanych ataków w czasie rzeczywistym.

Integracja z klientami pocztowymi i aplikacjami mobilnymi

Elastyczny dostęp do poczty elektronicznej to klucz do efektywnej pracy w dynamicznym środowisku biznesowym. Nowoczesne rozwiązania pozwalają łączyć różne metody obsługi korespondencji, dostosowując je do indywidualnych preferencji użytkowników.

Obsługa poczty przez Webmail oraz dostęp IMAP

Webmail działa bezpośrednio w przeglądarce, oferując pełną funkcjonalność bez instalacji dodatkowego oprogramowania. Możesz sortować wiadomości, tworzyć foldery i zarządzać kontaktami z poziomu dowolnego urządzenia z internetem.

Protokół IMAP synchronizuje skrzynkę między komputerem a serwerem. Wszystkie zmiany – przeczytane maile czy nowe etykiety – aktualizują się natychmiast na wszystkich podłączonych urządzeniach.

Konfiguracja klienta pocztowego na komputerze i urządzeniach mobilnych

Instalacja programu pocztowego zajmuje 4 kroki:

- Pobierz wybraną aplikację (Outlook, Thunderbird)

- Wprowadź adres e-mail i hasło

- Wybierz typ konta IMAP

- Potwierdź ustawienia domyślne

Aplikacje mobilne oferują te same funkcje co wersja desktopowa. Dzięki push notifications zawsze wiesz o nowych wiadomościach, nawet podczas podróży służbowych.

| Urządzenie | Zalety | Przykładowe aplikacje |

|---|---|---|

| Komputer | Zaawansowane filtry | Outlook, Mailbird |

| Smartfon | Powiadomienia push | Spark, Edison Mail |

| Tablet | Tryb split-screen | BlueMail, Newton |

Synchronizacja działa w obie strony – edycja wiadomości na laptopie automatycznie pojawia się w wersji mobilnej. To eliminuje ryzyko pominięcia ważnej korespondencji.

Zarządzanie danymi oraz rozmiarem skrzynki pocztowej

Optymalne wykorzystanie przestrzeni dyskowej to klucz do sprawnego działania systemu. W Panelu Klienta masz pełną kontrolę nad rozkładem miejsca między poszczególne skrzynki pocztowe, co pozwala dostosować zasoby do bieżących wymagań.

Modyfikacja rozmiaru skrzynki w Panelu Klienta

Zmiana pojemności skrzynki pocztowej trwa krócej niż 2 minuty. W sekcji ustawień wybierz konto, wpisz nową wartość i zatwierdź. System zachowa wszystkie pliki i wiadomości podczas procesu.

Zakupioną przestrzeń rozdysponujesz na dwa sposoby:

- Tworzenie nowych skrzynek pocztowych

- Zwiększanie rozmiaru istniejących kont

Każdy użytkownik otrzymuje własną skrzynkę. Współdzielone konta nie są dostępne, ale możesz dodawać wiele indywidualnych adresów w ramach limitu.

Regularnie sprawdzaj statystyki zajętości serwera. Dzięki temu unikniesz przeciążeń i dostosujesz rozmiar skrzynek do aktualnego natężenia ruchu. Automatyczne powiadomienia ostrzegą przed przekroczeniem pojemności.